східний

Артем Карякін. Військовослужбовець Збройних Сил України з міста Кадіївка, Луганської області

Підтримати донатом - send.monobank.ua/jar/fshxh2YND

https://buymeacoffee.com/samotniyskhd

Связь - @skhidnyi

Twitter - twitter.com/samotniyskhid

Підтримати донатом - send.monobank.ua/jar/fshxh2YND

https://buymeacoffee.com/samotniyskhd

Связь - @skhidnyi

Twitter - twitter.com/samotniyskhid

TGlist रेटिंग

0

0

प्रकारसार्वजनिक

सत्यापन

असत्यापितविश्वसनीयता

अविश्वसनीयस्थानУкраїна

भाषाअन्य

चैनल निर्माण की तिथिJul 21, 2022

TGlist में जोड़ा गया

Jun 17, 2023संलग्न समूह

समूह "східний" में नवीनतम पोस्ट

से पुनः पोस्ट किया: InformNapalm

InformNapalm

19.05.202510:34

"У РФ не змогли запустити "Ярс": все вказує на те, що пуску просто не було", - пише сьогодні видання DEFENSE EXPRESS.

", - пише видання.

Ну власне, на 17:00 (за київським часом) запланований дзвінок Трампа Путіну, і подібний пуск РС-24 "Ярс" напередодні такого дзвінка міг би значно ускладнити перемовні позиції, а не посилити їх. Можливо, в оточенні Путіна на тлі факапу Мединського і реакції країн Заходу на агресивний шантаж вирішили не загострювати ситуацію і залишити простір для маневру. Бо шантаж Трампа демонстраційними пусками ракети такого типу міг би викликати не поступки, а зворотню реакцію.

"Нагадаємо, що за даними ГУР МОУ пусковий район був максимально нетиповим - у Свердловській області, поряд з населеним пунктом Свободний. Саме там і базується 433-й полку 42-ї дивізії 31-ї армії ракетних військ стратегічного призначення РФ... Чому саме росіяни не здійснили запуск, залишається невідомим. Зрештою у 2023 році РФ вдвічі поспіль не змогла штатно здійснити запуски РС-24 "Ярс", які збивались з курсу. Зрештою, будь-яка ракета проходить передпольотну перевірку і навряд Кремль зацікавлений у тому, щоб перед перемовинами Путіна та Трампа показати неспроможність своїх сил ядерного стримування

", - пише видання.

Ну власне, на 17:00 (за київським часом) запланований дзвінок Трампа Путіну, і подібний пуск РС-24 "Ярс" напередодні такого дзвінка міг би значно ускладнити перемовні позиції, а не посилити їх. Можливо, в оточенні Путіна на тлі факапу Мединського і реакції країн Заходу на агресивний шантаж вирішили не загострювати ситуацію і залишити простір для маневру. Бо шантаж Трампа демонстраційними пусками ракети такого типу міг би викликати не поступки, а зворотню реакцію.

से पुनः पोस्ट किया: InformNapalm

InformNapalm

19.05.202507:55

Сьогодні один бородатий хом'ячок, який далекий від війни і фізично і ментально запитав у хлопців з околонапалма, чи вірять вони, що завтра у Стамбулі щось вирішиться і будуть якісь мирні перемовини?

Хлопці йому відповіли лаконічно, що з 2014 року вони вже бачили багато "мирних перемовин", і завжди перемовини з росіянами завершуються брехнею росіян та ще більшою війною.

Звісно, політика та дипломатія - це дуже складна штука, а війна - це загалом шлях омани та брехні. Це щодо того, що не варто плекати жодних ілюзій про мир, навіть якщо будуть якісь "перемир'я". То це не шлях до завершення війни, а тільки перегрупування. Мир прийде виключно тоді, коли буде перемога, повна і беззаперечна, з процесами дерашизації, спокутуванням росіянами воєнних злочинів і репараціями на сотню років. А цього поки не проглядається. Тому спокійно ставимось до політичних ігор та спроб перетягнути увагу Трампа на бік України і посилити тиск на РФ. І при цьому розуміємо, що війна буде продовжуватись, неможна розслаблятись і потрібно мобілізувати всі сили. А мріями про Стамбул хай живуть бородаті хом'ячки, які що в 2014, що в 2025 ментально і фізично далекі від війни, яка триває 11 років і не зупиняється ні Мінськими і ні Стамбульськими перемовинами.

Хлопці йому відповіли лаконічно, що з 2014 року вони вже бачили багато "мирних перемовин", і завжди перемовини з росіянами завершуються брехнею росіян та ще більшою війною.

Звісно, політика та дипломатія - це дуже складна штука, а війна - це загалом шлях омани та брехні. Це щодо того, що не варто плекати жодних ілюзій про мир, навіть якщо будуть якісь "перемир'я". То це не шлях до завершення війни, а тільки перегрупування. Мир прийде виключно тоді, коли буде перемога, повна і беззаперечна, з процесами дерашизації, спокутуванням росіянами воєнних злочинів і репараціями на сотню років. А цього поки не проглядається. Тому спокійно ставимось до політичних ігор та спроб перетягнути увагу Трампа на бік України і посилити тиск на РФ. І при цьому розуміємо, що війна буде продовжуватись, неможна розслаблятись і потрібно мобілізувати всі сили. А мріями про Стамбул хай живуть бородаті хом'ячки, які що в 2014, що в 2025 ментально і фізично далекі від війни, яка триває 11 років і не зупиняється ні Мінськими і ні Стамбульськими перемовинами.

16.05.202514:52

В свою очередь, мы, как и российская федерация - также готовы на беспрецедентные шаги в переговорном процессе

Как доказательство безоговорочной приверженности Украины мирному решению и окончанию боевых действий - готовы отвести свои войска от Теткино в обмен на Крымский полуостров

Данный акт милосердия украинской стороны - четкий сигнал всему мировому сообществу о нашем желании незамедлительного достижения мирного соглашения

Как доказательство безоговорочной приверженности Украины мирному решению и окончанию боевых действий - готовы отвести свои войска от Теткино в обмен на Крымский полуостров

Данный акт милосердия украинской стороны - четкий сигнал всему мировому сообществу о нашем желании незамедлительного достижения мирного соглашения

16.05.202514:36

Я вообще не силен в геополитике и дипломатии, но наряду с делегациями отправка с пол сотни химарсов по Луганску должна бы укреплять позиции в переговорном процессе, мне так кажется

से पुनः पोस्ट किया: InformNapalm

InformNapalm

15.05.202518:37

Вчора, 14 травня, відбувся фінальний матч Кубка України сезону-2024/25, у якому зустрічалися донецький «Шахтар» і київське «Динамо». Поєдинок проходив у Житомирі на Центральному міському стадіоні «Полісся».

Ультрас донецького "Шахтаря", серед яких були учасники та ветерани російсько-української війни родом з тимчасово окупованих територій України, відзначились символічними подіями з підпалом прапору Російської Федерації та прапору так званої "ДНР", терористичної організації, яка з 2014 року виконує функції російського військового проксі формування на Донбасі. Про цю непересічну подію сьогодні написало багато українських та іноземних видань, серед яких The Guardian.

Безпосередні учасники та ініціатори цієї полум'яної акції розповіли спеціально для читачів InformNapalm, що це були не просто прапори ворога, а символічні трофеї, здобуті в ході визвольної війни саме українськими захисниками, ультрасами "Шахтаря" під час виконання бойових завдань. Прапор так званої "ДНР" було захоплено під час звільнення міста Лиману на Донеччині восени 2022, а прапор РФ був захоплений в серпні 2024 в Суджі, Курської області.

Тобто цей демонстраційний акт спалення ворожих символів окупації під час фіналу Кубка України є дуже символічним, бо його здійснили саме ультрас донецького "Шахтаря", які зі зброєю в руках здобували ці трофеї, захищаючи Україну. Ось це головна ідея та суть цієї події, яка має лишитись як яскравий приклад фанатського духу Донбасу.

Ультрас донецького "Шахтаря", серед яких були учасники та ветерани російсько-української війни родом з тимчасово окупованих територій України, відзначились символічними подіями з підпалом прапору Російської Федерації та прапору так званої "ДНР", терористичної організації, яка з 2014 року виконує функції російського військового проксі формування на Донбасі. Про цю непересічну подію сьогодні написало багато українських та іноземних видань, серед яких The Guardian.

Безпосередні учасники та ініціатори цієї полум'яної акції розповіли спеціально для читачів InformNapalm, що це були не просто прапори ворога, а символічні трофеї, здобуті в ході визвольної війни саме українськими захисниками, ультрасами "Шахтаря" під час виконання бойових завдань. Прапор так званої "ДНР" було захоплено під час звільнення міста Лиману на Донеччині восени 2022, а прапор РФ був захоплений в серпні 2024 в Суджі, Курської області.

Тобто цей демонстраційний акт спалення ворожих символів окупації під час фіналу Кубка України є дуже символічним, бо його здійснили саме ультрас донецького "Шахтаря", які зі зброєю в руках здобували ці трофеї, захищаючи Україну. Ось це головна ідея та суть цієї події, яка має лишитись як яскравий приклад фанатського духу Донбасу.

14.05.202523:59

Гори, мразь

से पुनः पोस्ट किया: Champion.com.ua

Champion.com.ua

14.05.202523:28

Фанати Шахтаря спалили на трибунах "прапори" Росії і ДНР 🔥

📸: Чемпіон

🏆 Підписатися

📸: Чемпіон

🏆 Підписатися

11.05.202513:46

Моей мамы не стало, когда мне было 22 года. Все, что у меня от нее осталось - это воспоминания и ее фотография 4:3

Эту фотографию я нашел в кошельке отца - после того, как похоронил уже и его

Не забудьте сегодня поздравить свою маму - это большое счастье, когда она у вас есть

Эту фотографию я нашел в кошельке отца - после того, как похоронил уже и его

Не забудьте сегодня поздравить свою маму - это большое счастье, когда она у вас есть

11.05.202502:02

Война не останавливается? Ой, да ладно (с)

Кремлевский дед в очередной раз напел всем песен о солдатах СС, что никак не дают ему покоя. Забил на прекращение огня и предложил переговоры <strike>без условий</strike> на условиях стамбульских требований рф образца 2022 - читай капитуляцию Украины

Так перекидывать мяч можно очень долго. Можно ли долго воевать в таком режиме? Не знаю, но дожать Донбасс (выжечь там все и зайти с триколором на руины) россиянам явно крайне необходимо до момента подписания любых теоретических договоренностей

Кремлевский дед в очередной раз напел всем песен о солдатах СС, что никак не дают ему покоя. Забил на прекращение огня и предложил переговоры <strike>без условий</strike> на условиях стамбульских требований рф образца 2022 - читай капитуляцию Украины

Так перекидывать мяч можно очень долго. Можно ли долго воевать в таком режиме? Не знаю, но дожать Донбасс (выжечь там все и зайти с триколором на руины) россиянам явно крайне необходимо до момента подписания любых теоретических договоренностей

10.05.202517:34

Ну и моя любимая рубрика «блядей корежит»

+3

10.05.202517:30

Улицами Суджи глаголет истина

10.05.202509:38

Для тех, кто желает поддержать Східного донатом:

Банка: send.monobank.ua/jar/fshxh2YND

PayPal: samotniyskhid@gmail.com

Приват: 4731185618001926

Buy Me a Coffee: https://buymeacoffee.com/samotniyskhd

Банка: send.monobank.ua/jar/fshxh2YND

PayPal: samotniyskhid@gmail.com

Приват: 4731185618001926

Buy Me a Coffee: https://buymeacoffee.com/samotniyskhd

09.05.202511:45

Сегодня мой родной город Стаханов окутан ржаво-черными лентами лицемерного победобесия, тряпками красного террора и трехцветными полотнами путинской недоимперии

Впрочем, даже до российской оккупации в этот день (9 мая) - город превращался в сплошной шабаш лицемерия и пьянства. Оно и не удивительно, на один день люмпены-дегенераты превращались в гордых внуков победителей — а внук победителя прикольнее, чем обычный синяк из подворотни провинциального городишка

Но я напомню, что такими были и остаются далеко не все жители нашего города. На фотографиях улицы Стаханова весной 2012-го года, украшенные моей агитацией в виде проукраинских и антикоммунистических стикеров

Моя борьба началась еще тогда, когда большинство жителей города (да что там города - страны) - не понимали значения слоганов на моих стикерах. Я рад, что я и многие мои знакомые осознавали все раньше, чем на наш порог заехал российский танк

И сейчас, смотря на фотографии 13-летней давности, в очередной раз понимаю - я на своем месте, являясь частью гордой украинской армии

Впрочем, даже до российской оккупации в этот день (9 мая) - город превращался в сплошной шабаш лицемерия и пьянства. Оно и не удивительно, на один день люмпены-дегенераты превращались в гордых внуков победителей — а внук победителя прикольнее, чем обычный синяк из подворотни провинциального городишка

Но я напомню, что такими были и остаются далеко не все жители нашего города. На фотографиях улицы Стаханова весной 2012-го года, украшенные моей агитацией в виде проукраинских и антикоммунистических стикеров

Моя борьба началась еще тогда, когда большинство жителей города (да что там города - страны) - не понимали значения слоганов на моих стикерах. Я рад, что я и многие мои знакомые осознавали все раньше, чем на наш порог заехал российский танк

И сейчас, смотря на фотографии 13-летней давности, в очередной раз понимаю - я на своем месте, являясь частью гордой украинской армии

+1

08.05.202517:07

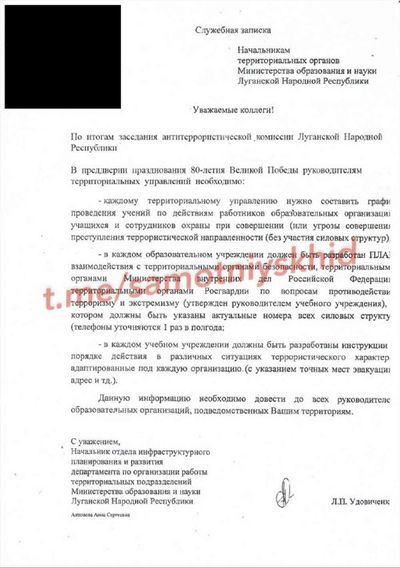

На территории оккупированной Луганской области в преддверии 9 мая готовятся к терактам — следует из документов, что передают нам наши источники из разного рода администраций и управлений так называемой «ЛНР»

А на примере служебной записки, направленной начальникам территориальных органов Министерства образования и науки «Луганской Народной Республики» из отдела инфраструктурного планирования и развития департамента по организации работы территориальных подразделений МОН «ЛНР» — можно подумать, что россияне скорее готовят население оккупированной Луганщины к последствиям террористических актов, а не пытаются усилить бдительность по их пресечению. Во всяком случае, помимо письменных предупреждений ни коем другим образом безопасность в последние дни не усиливается, как отмечают наши источники

Учитывая, что украинская сторона получила разведданные о возможных терактах в исполнении ФСБ на территории РФ в канун 9-го мая — жителям оккупированной Луганской области необходимо быть также бдительными в данные дни и по возможности оставаться дома. Ни для кого не секрет, что жители оккупированных территорий всегда были и остаются для россиян людьми второго сорта, поэтому никто из российских спецслужб не будет жалеть жизни ваших детей на детской площадке или же в парке, делая кровавую картинку для уважаемых западных партнеров, а также внутреннего потребителя — обвинив в случившемся, конечно же, украинскую сторону

Более того, сегодня жителей так называемой «ЛНР» также, как и жителей российской федерации предупредили о перебоях в работе мобильной связи и интернета ближайшие дни, что также может способствовать отключению камер видеонаблюдения на улицах и препятствовать сигнализированию местных жителей в силовые структуры (путем той же мобильной связи) о подозрительных действиях, совершаемых неизвестными лицами близь мест скопления людей

А на примере служебной записки, направленной начальникам территориальных органов Министерства образования и науки «Луганской Народной Республики» из отдела инфраструктурного планирования и развития департамента по организации работы территориальных подразделений МОН «ЛНР» — можно подумать, что россияне скорее готовят население оккупированной Луганщины к последствиям террористических актов, а не пытаются усилить бдительность по их пресечению. Во всяком случае, помимо письменных предупреждений ни коем другим образом безопасность в последние дни не усиливается, как отмечают наши источники

Учитывая, что украинская сторона получила разведданные о возможных терактах в исполнении ФСБ на территории РФ в канун 9-го мая — жителям оккупированной Луганской области необходимо быть также бдительными в данные дни и по возможности оставаться дома. Ни для кого не секрет, что жители оккупированных территорий всегда были и остаются для россиян людьми второго сорта, поэтому никто из российских спецслужб не будет жалеть жизни ваших детей на детской площадке или же в парке, делая кровавую картинку для уважаемых западных партнеров, а также внутреннего потребителя — обвинив в случившемся, конечно же, украинскую сторону

Более того, сегодня жителей так называемой «ЛНР» также, как и жителей российской федерации предупредили о перебоях в работе мобильной связи и интернета ближайшие дни, что также может способствовать отключению камер видеонаблюдения на улицах и препятствовать сигнализированию местных жителей в силовые структуры (путем той же мобильной связи) о подозрительных действиях, совершаемых неизвестными лицами близь мест скопления людей

रिकॉर्ड

24.03.202523:59

14.9Kसदस्य31.03.202423:59

1400उद्धरण सूचकांक24.03.202515:57

79.8Kप्रति पोस्ट औसत दृश्य09.05.202501:53

35.2Kप्रति विज्ञापन पोस्ट औसत दृश्य29.01.202423:59

23.59%ER03.02.202515:08

545.80%ERRअधिक कार्यक्षमता अनलॉक करने के लिए लॉगिन करें।